В первой половине октября 2012 года был замечен резкий всплеск активности троянцев-шифровальщиков — от пользователей поступало значительное число запросов на лечение файлов, подвергшихся воздействию данных вредоносных программ. Также в октябре наметилась активизация почтовых рассылок, содержащих вредоносные вложения: по каналам электронной почты активно распространялся троянец Trojan.Necurs.97, а в начале месяца злоумышленники организовали массовую вредоносную рассылку с использованием Skype.

Вирусная обстановка

Среди угроз, детектированных в октябре с использованием лечащей утилиты Dr.Web CureIt!, лидирует Trojan.Mayachok различных модификаций, при этом на дисках чаще всего обнаруживаются файлы троянца BackDoor.IRC.NgrBot.42, которые он передает. На втором месте по частоте обнаружений значатся файлы, содержащие уязвимость Java Runtime Environment (JRE) Exploit.CVE2012-1723.13, на третьем месте расположился троянец Trojan.Mayachok.17994, а вот абсолютный лидер летней вирусной статистики, Trojan.Mayachok.1, сместился уже на четвертую позицию. Помимо прочего, среди часто встречающихся на компьютерах пользователей угроз следует отметить многочисленные модификации троянцев семейства Trojan.SMSSend, а также вредоносные программы Win32.HLLP.Neshta (файловый вирус, известный еще с 2005 года), Trojan.Mayachok.17986, полиморфный файловый инфектор Win32.Sector.22, бэкдоры BackDoor.IRC.NgrBot.146 и BackDoor.Butirat.201. Десятка наиболее популярных вредоносных программ, обнаруженных на инфицированных компьютерах с использованием лечащей утилиты Dr.Web CureIt!, показана в представленной ниже таблице.

| Угроза | % |

|---|---|

| Trojan.MayachokMEM.4 | 2,34 |

| BackDoor.IRC.NgrBot.42 | 2,18 |

| Exploit.CVE2012-1723.13 | 1,64 |

| Trojan.Mayachok.17994 | 1,47 |

| Trojan.Mayachok.1 | 1,29 |

| Java.Downloader.697 | 1,18 |

| Trojan.SMSSend.2363 | 0,96 |

| Win32.HLLP.Neshta | 0,93 |

| Trojan.Mayachok.17986 | 0,82 |

| Win32.Sector.22 | 0,71 |

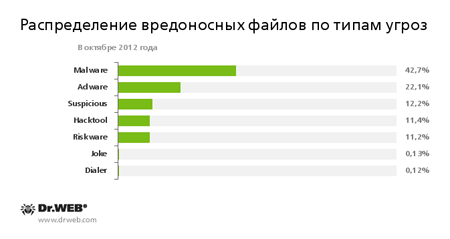

Распределение обнаруженных в течение месяца угроз по классам показано на следующей диаграмме:

Ботнеты

Специалисты компании «Доктор Веб» продолжают отслеживать статистику изменения численности наиболее активных на сегодняшний день бот-сетей. Так, широко известный ботнет Backdoor.Flashback.39, который составляют инфицированные компьютеры под управлением операционной системы Mac OS X, в течение месяца сократился очень незначительно: по данным на 30 октября популяция этого троянца составляет 105730 инфицированных «маков», в то время как на 30 сентября число зараженных «макинтошей» не превышало 109372. Прирост бот-сети Backdoor.Flashback.39 практически остановился, однако владельцы Apple-совместимых компьютеров, судя по всему, не торопятся проводить антивирусную проверку своих машин, чтобы окончательно избавиться от данного троянца.

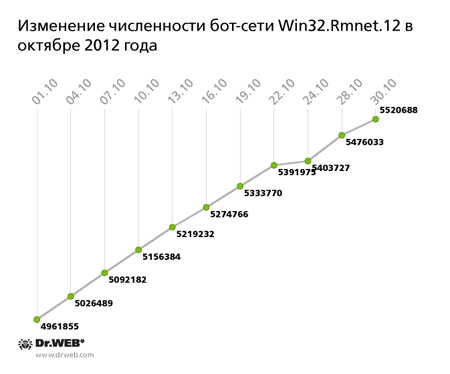

Как и предполагалось ранее, в начале октября бот-сеть Win32.Rmnet.12 преодолела по числу зараженных ПК пятимиллионную отметку, а к концу месяца достигла пяти с половиной миллионов инфицированных рабочих станций, побив по темпам прироста сентябрьский рекорд. Динамика изменения численности этого ботнета показана на приведенном ниже графике:

Как уже упоминалось ранее, файловый вирус Win32.Rmnet.12 наиболее широко распространен в странах Юго-Восточной Азии, однако зафиксированы случаи заражения и на территории России — всего в нашей стране насчитывается 132445 машин, инфицированных файловым вирусом Win32.Rmnet.12, что составляет 2,39% от общей численности ботнета. При этом максимальное количество экземпляров Win32.Rmnet.12 по статистике обнаружилось в Москве (18,9% от общего числа заражений по России), на втором месте — Хабаровск с показателем 13,2%, почетное третье место занимает Санкт-Петербург (8,9%), далее следуют Ростов-на-Дону (5,2%), Владивосток (3,4%) и Иркутск (2,9%).

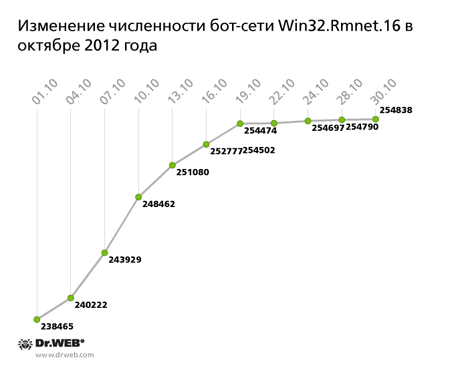

Численность ботнета Win32.Rmnet.16 также понемногу продолжает увеличиваться — динамику этого процесса можно проследить на представленной ниже диаграмме. Общая численность сети на 30 октября 2012 года составила 254838 инфицированных ПК, что на 16373 компьютера больше по сравнению с показателями на начало месяца.

Вредоносный спам

В октябре 2012 года был отмечен рост числа рассылок вредоносных программ с использованием различных средств коммуникации: так, начало месяца ознаменовалось массовым распространением сообщений с использованием программы Skype. Рассылаемые злоумышленниками послания содержали короткую ссылку, созданную с помощью сервиса goo.gl. При открытии ссылки на компьютер жертвы начиналась загрузка zip-архива, содержащего опасную троянскую программу BackDoor.IRC.NgrBot.146. Рассылку сообщений в Skype осуществляла вредоносная программа, добавленная в базы Dr.Web под именем Trojan.Spamlink.1.

Во второй половине октября активизировались злоумышленники, использующие в своих целях электронную почту. Поступавшие пользователям письма рассылались от имени интернет-магазина Amazon.com, корпорации Microsoft, почтовой службы FedEx, также были замечены массовые рассылки якобы от имени платежной системы PayPal с сообщением о переводе средств, и нескольких авиакомпаний с предложением подтвердить бронирование авиабилета. В большинстве случаев подобное сообщение содержало ссылку на веб-страницу, включающую сценарий, при выполнении которого посетитель переадресовывался на другой веб-сайт. В свою очередь этот сайт передавал браузеру файл, содержащий сценарий на языке JavaScript, при выполнении которого на компьютер пользователя загружались две вредоносные программы: широко известный троянец-загрузчик BackDoor.Andromeda.22 и вредоносная программа Trojan.Necurs.97. Мы подробно рассказывали о подобных вредоносных рассылках в одном из своих новостных материалов, но по-прежнему рекомендуем пользователям проявлять осторожность и не переходить по ссылкам в сообщениях электронной почты, полученных из неизвестных источников.

Наконец, в последних числах октября кибермошенники организовали массовую СМС-рассылку якобы от имени компании «Доктор Веб», в сообщениях которой пытались вынудить пользователей «отписаться» от некоей информационной услуги, а на самом деле — заставить их подключиться к псевдоподписке с абонентской платой. Принадлежащие злоумышленникам веб-сайты были незамедлительно добавлены специалистами Dr.Web в базы нерекомендуемых ресурсов.

Угрозы для Android

С точки зрения угроз для мобильной платформы Android октябрь 2012 года прошел относительно спокойно. В течение месяца вирусные базы D.Web пополнились записями для нескольких вредоносных программ семейства Android.SmsSend. Напомним, что эти троянцы представляют опасность тем, что в процессе своей работы выполняют отправку дорогостоящих СМС-сообщений и подписывают владельцев мобильных устройств на различные контент-услуги, за пользование которыми взимается определенная денежная сумма.

Также в базы была добавлена запись для троянца Android.FakeLookout.1.origin, распространявшегося в каталоге Google Play под видом некоего программного обновления. Эта вредоносная программа имела возможность красть пользовательские СМС-сообщения, а также различные файлы, находящиеся на карте памяти, и отправлять их на удаленный сервер. Несмотря на потенциальную опасность раскрытия частной информации, троянец не является серьезной угрозой для пользователей Android, т. к. на момент удаления из каталога его успели установить не более 50 человек.

Ко всему прочему, в октябре была обнаружена новая модификация вредоносной программы семейства Android.Gongfu, внесенная в вирусные базы под именем Android.Gongfu.10.origin.

Угроза месяца: Trojan.GBPBoot.1

Одной из наиболее интересных вредоносных программ, обнаруженных в октябре сотрудниками антивирусная лаборатории компании «Доктор Веб», можно назвать троянца, получившего наименование Trojan.GBPBoot.1.

С точки зрения реализуемых данной вредоносной программой функций, Trojan.GBPBoot.1 можно назвать довольно примитивным: он способен загружать с удаленных серверов и запускать на инфицированном компьютере различные исполняемые файлы. Этим его деструктивный функционал исчерпывается. Однако интересна эта вредоносная программа прежде всего тем, что имеет возможность серьезно противодействовать попыткам ее удаления.

В процессе заражения компьютера один из модулей троянца модифицирует главную загрузочную запись (MBR) на жестком диске компьютера, после чего записывает в конец подходящего раздела (вне файловой системы) модуль вирусного инсталлятора, модуль автоматического восстановления троянца, архив с файлом explorer.exe и сектор с конфигурационными данными. Сама вредоносная программа реализована в виде библиотеки, которая регистрируется на инфицированном компьютере в качестве системной службы.

В случае если по каким-либо причинам происходит удаление файла вредоносной службы (например, в результате сканирования диска антивирусной программой), срабатывает механизм самовосстановления. С использованием модифицированной троянцем загрузочной записи в момент запуска компьютера стартует процедура проверки наличия на диске файла вредоносной системной службы, при этом поддерживаются файловые системы стандартов NTFS и FAT32. В случае его отсутствия Trojan.GBPBoot.1 перезаписывает стандартный файл explorer.exe собственным, содержащим «инструмент самовосстановления», после чего он запускается одновременно с загрузкой ОС Windows. Получив управление, вредоносный экземпляр explorer.exe повторно инициирует процедуру заражения, после чего восстанавливает и запускает оригинальный explorer.exe. Таким образом, простое сканирование системы различными антивирусными программами может не привести к ожидаемому результату, поскольку троянец способен восстанавливать себя в защищаемой системе.

В антивирусном ПО Dr.Web реализованы механизмы поиска и лечения данной угрозы, включая функцию восстановления поврежденной загрузочной записи. Более подробно узнать о внутреннем устройстве троянца Trojan.GBPBoot.1 можно из опубликованного компанией «Доктор Веб» информационного материала.

Другие угрозы октября

В начале октября специалистами «Доктор Веб» было зафиксировано распространение вредоносной программы Trojan.Proxy.23012, предназначенной для массовой рассылки спама. С подробной информацией об этой угрозе можно ознакомиться в соответствующей статье, опубликованной на сайте news.drweb.com.

Отдельный информационный материал был посвящен троянцу-загрузчику, активно распространявшемуся в октябре с использованием ресурсов пиринговой сети Trojan.PWS.Panda.2395. Данная вредоносная программа характеризуется весьма любопытным механизмом заражения, подробно описанным в опубликованной на сайте Dr.Web обзорной статье.

Вредоносные файлы, обнаруженные в почтовом трафике в октябре

| 01.10.2012 00:00 - 31.10.2012 23:00 | ||

| 1 | Trojan.Necurs.97 | 1.40% |

| 2 | Trojan.Oficla.zip | 1.20% |

| 3 | JS.Redirector.145 | 1.13% |

| 4 | Trojan.PWS.Stealer.946 | 0.84% |

| 5 | JS.Redirector.150 | 0.80% |

| 6 | Win32.HLLM.MyDoom.54464 | 0.58% |

| 7 | Exploit.CVE2010-3333.6 | 0.53% |

| 8 | BackDoor.Andromeda.22 | 0.53% |

| 9 | Trojan.PWS.Panda.786 | 0.47% |

| 10 | Trojan.DownLoader6.56603 | 0.47% |

| 11 | Win32.HLLM.MyDoom.33808 | 0.42% |

| 12 | Trojan.Siggen4.25819 | 0.42% |

| 13 | BackDoor.Kuluoz.3 | 0.38% |

| 14 | Trojan.Packed.18626 | 0.36% |

| 15 | Trojan.DownLoader7.6770 | 0.31% |

| 16 | Win32.HLLM.Beagle | 0.31% |

| 17 | Win32.HLLM.Netsky.35328 | 0.29% |

| 18 | Trojan.PWS.UFR.2334 | 0.29% |

| 19 | Trojan.Winlock.6566 | 0.27% |

| 20 | SCRIPT.Virus | 0.24% |

Вредоносные файлы, обнаруженные в октябре на компьютерах пользователей

| 01.10.2012 00:00 - 31.10.2012 23:00 | ||

| 1 | Adware.Downware.533 | 0.82% |

| 2 | SCRIPT.Virus | 0.51% |

| 3 | Tool.Unwanted.JS.SMSFraud.10 | 0.38% |

| 4 | Adware.Downware.179 | 0.34% |

| 5 | Tool.Skymonk.6 | 0.31% |

| 6 | Trojan.Fraudster.329 | 0.31% |

| 7 | Trojan.Fraudster.296 | 0.30% |

| 8 | Adware.Downware.426 | 0.29% |

| 9 | Win32.HLLW.Autoruner.59834 | 0.27% |

| 10 | Win32.HLLW.Shadow | 0.27% |

| 11 | Tool.Unwanted.JS.SMSFraud.15 | 0.26% |

| 12 | Trojan.Fraudster.320 | 0.26% |

| 13 | Trojan.Fraudster.344 | 0.25% |

| 14 | Trojan.Fraudster.347 | 0.25% |

| 15 | Adware.InstallCore.53 | 0.25% |

| 16 | Trojan.Siggen4.23472 | 0.24% |

| 17 | JS.IFrame.317 | 0.23% |

| 18 | Exploit.CVE2012-1723.13 | 0.23% |

| 19 | Trojan.SMSSend.2363 | 0.23% |

| 20 | Adware.Downware.316 | 0.23% |

© Издание 12NEWS (ИП Маринин А.Л.) 12news.ru, 2012

Просмотров 1506

Разместил xbox