«СёрчИнформ»: Число инцидентов с «пробивами» по полицейским базам не снижается

Уже сейчас понятно, что в органах МВД обеспечена недостаточная безопасность хранения данных, так как мы не видим, чтобы число нарушений с участием представителей органов правопорядка снижалось.

Смертельный номер

Анализ информации из открытых источников показал, что самая распространенная схема утечки персданных из полиции – передача сведений об умерших людях похоронным агентствам.

В Ишимбае, Башкирия сотрудник дежурной части отдела МВД заработал 80 тыс. рублей на продаже данных об умерших. С 2015 по 2017 год дежурный отправлял смс с адресами покойников директору местного похоронного агентства. Одно сообщение приносило мужчине 1 тыс. рублей.

Дело завершилось судом, который назначил экс-сотруднику МВД наказание в виде 4 лет лишения свободы условно и 322 тыс. рублей штрафа. Ему запрещено занимать должности в правоохранительных органах в течение двух лет.

Паспортные сданные

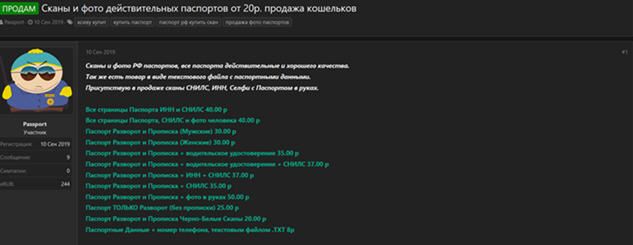

Мошенники получают контакты жертв не только у нечистых на руку менеджеров банков и телеком-компаний, но и в полиции. Главное – найти сотрудника, у которого есть служебный доступ к персональным данным граждан и желание на этом нажиться.

В Краснодарском крае старший оперуполномоченный отдела уголовного розыска полиции с февраля по ноябрь 2018 года сливал служебную информацию через Telegram. У сотрудника был доступ к закрытому сервису с паспортными данными россиян. За деньги он передавал анонимному пользователю мессенджера фотографии, информацию о серии, номере, дате выдачи паспорта и месте регистрации. За время «сотрудничества» полицейский заработал 1,3 млн рублей. Деньги он получал на банковскую карту.

Как часто бывает в таких случаях, заказчика пробива не нашли, а вот экс-полицейский попал под раздачу. Суд назначил ему наказание в виде 2,5 лет лишения свободы. Также сотрудника лишили права занимать должности в правоохранительных органах в течение двух лет.

«Чья это тачка, чувак?»

Помимо паспортов и данных об умерших, в полиции есть базы автовладельцев, по которым неблагонадежные сотрудники готовы «пробить», кого требуется.

В Казани экс-начальник отдела по контролю за оборотом наркотиков УМВД РФ организовал скромный бизнес на «пробиве». Он зарегистрировался «ВКонтакте» под именем Иван Иванов и предложил сотрудничество администратору одного из казанских онлайн-сообществ. Вскоре в группе появилось предложение «Иванова» о том, что он готов за деньги пробивать информацию о владельцах авто из закрытой базы. За один номер сообщники просили 1 тыс. рублей, а доход делили пополам.

В итоге бывшего начальника признали виновным в превышении должностных полномочий и приговорили к двум годам лишения свободы условно. Ему запрещено занимать должности в госорганах и правоохранительной системе.

Похожий бизнес организовали братья Пугачевы, работавшие оперуполномоченными в Богородске Нижегородской области. Они продавали персданные из ведомственных систем МВД «клиентам» из 20 регионов России. Большая часть запросов была связана с «пробивом» владельцев автомобилей.

Незаконная торговля принесла Пугачевым 800 тыс. рублей. Но финансовый год для них завершился в суде, который назначил экс-полицейским по 1,5 года лишения свободы условно.

Руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев:

– Основная опасность, связанная с инсайдерами-полицейскими связана не с тем, что у полиции есть обширные базы с персональными данными, а с широкими полномочиями сотрудников. Потенциально инсайдер может получить выгрузку на человека из любой информационной системы, ведь остальные ведомства, да и частный бизнес охотно делятся информацией, когда получают запрос из полиции. Именно это объясняет «пробивную» стилистику работы нарушителей, когда качественно отрабатывается один запрос, но не происходит продажа базы целиком в формате «как есть».

Уже сейчас понятно, что в органах МВД обеспечена недостаточная безопасность хранения данных, так как мы не видим, чтобы число нарушений с участием представителей органов правопорядка снижалось. На вооружении у них должны стоять средства полного сканирования на предмет неправомерного хранения данных (класс решений eDiscovery); система мониторинга передачи информации по всем сетевым каналам и на внешние устройства хранения (DLP); системы контроля активности сотрудников; наконец, инструменты расследования – это обезопасит в первую очередь сами организации, чтобы в случае утечки ответственность легла на конкретного виновника, а не все ведомство целиком.

© СёрчИнформ (SearchInform), 2019

© Издание 12NEWS (ИП Маринин А.Л.), 2019